Ceci est une ancienne révision du document !

Fixer les ports pour un partage NFS

partage NFS

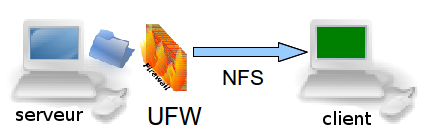

Le principe de partage fonctionne sur la notion de serveur/client. Le serveur, que nous appellerons PC1, est celui qui propose l'accès à ses données. Le client, que nous appellerons PC2, est celui qui y accède pour les lire ou les modifier.

Fixer les ports

Il s'agit de déterminer le port qui sera toujours utilisé pour le partage NFS. On appel cela «fixer un port».

pour mountd

Pour déterminer le port, ouvrez le fichier /etc/default/nfs-kernel-server

commentez (mettre un # devant) RPCMOUNTDOPTS=–manage-gids et mettez à la place:

RPCMOUNTDOPTS="--port 42002"

pour lockd

Pour éviter l'altération des données si plusieurs clients se connectent en même temps, il faut ouvrir le fichier /etc/modprobe.d/options et y mettre cette ligne:

lockd nlm_udpport=42010 nlm_tcpport=42010

Si le blocage des ports ne semble pas effectif, d'après ce thread il s'agirait de modifier le fichier /etc/sysclt.conf

Si le blocage des ports ne semble pas effectif, d'après ce thread il s'agirait de modifier le fichier /etc/sysclt.conf

Prise en compte des modifications

reboot

Afin de prendre en compte les modifications par le système, il faudra redémarrer votre machine.

relancer le serveur NFS

sudo invoke-rc.d nfs-kernel-server restart

relancer un/des modules avec ''modprobe''

il faudrait surement relancer portmap puis les rpc qui l'utilise..

Vérification

Pour connaitre les ports de communication utilisés par le PC1, dans un terminal saisissez:

rpcinfo -p

La commande devrait vous donner un résultat proche de celui-ci:

program no_version protocole no_port

100000 2 tcp 111 portmapper

100000 2 udp 111 portmapper

100021 1 udp 42010 nlockmgr

100021 3 udp 42010 nlockmgr

100021 4 udp 42010 nlockmgr

100021 1 tcp 42010 nlockmgr

100021 3 tcp 42010 nlockmgr

100021 4 tcp 42010 nlockmgr

100003 2 udp 2049 nfs

100003 3 udp 2049 nfs

100003 4 udp 2049 nfs

100003 2 tcp 2049 nfs

100003 3 tcp 2049 nfs

100003 4 tcp 2049 nfs

100005 1 udp 42002 mountd

100005 1 tcp 42002 mountd

100005 2 udp 42002 mountd

100005 2 tcp 42002 mountd

100005 3 udp 42002 mountd

100005 3 tcp 42002 mountd

On constate que les ports attribués pour nlockmgr et mountd (en tcp et udp) ne sont plus aléatoires mais bien ceux que nous avons fixés.